Новый троян для Linux скрывает свое присутствие в системе

Компания «Доктор Веб» — российский производитель антивирусных средств защиты информации — сообщила об обнаружении новой вредоносной программы для Linux — Linux.Hanthie. По итогам проведенного исследования специалистам компании удалось выяснить, что этот троян (также известен как Hand of Thief) обладает не только широким вредоносным функционалом, но и способен скрывать от антивирусов свое присутствие в системе.

Как рассказали CNews в «Доктор Веб», на сегодняшний день эта вредоносная программа пользуется большой популярностью на подпольных хакерских форумах, где злоумышленники активно продают ее. Linux.Hanthie позиционируется как бот класса FormGrabber и BackDoor для ОС Linux, имеющий механизмы антиобнаружения и скрытую автозагрузку, не требующий привилегий администратора, использующий стойкое шифрование для коммуникации с панелью управления (256 бит). Гибкая настройка бота осуществляется через файл конфигурации.

После запуска троян блокирует доступ к адресам, с которых осуществляется установка обновлений или загрузка антивирусного ПО. В трояне также предусмотрены средства противодействия анализу и запуску в изолированных и виртуальных окружениях. По информации «Доктор Веб», текущая версия Linux.Hanthie не обладает какими-либо механизмами самокопирования, поэтому разработчики трояна в своих сообщениях на хакерских форумах рекомендуют распространять его с использованием методов социальной инженерии. Троян может работать в различных дистрибутивах Linux, в том числе Ubuntu, Fedora и Debian, и поддерживает восемь типов десктоп-окружений, например, GNOME и KDE.

После запуска вредоносной программы инсталлятор трояна проверяет собственное наличие в системе, а также определяет, не запущена ли на компьютере виртуальная машина. Затем Linux.Hanthie устанавливается в системе путем создания файла автозапуска и размещения собственной копии в одной из папок на диске. В папке для хранения временных файлов троян создает исполняемую библиотеку, которую пытается встроить во все запущенные процессы. Если вредоносной программе не удается встроить собственную библиотеку в какой-либо процесс, Linux.Hanthie запускает из временной папки новый исполняемый файл, отвечающий только за взаимодействие с управляющим сервером, а исходную копию удаляет.

Как выяснили специалисты «Доктор Веб», троян имеет в своем составе несколько функциональных модулей: в одном из них, представленном в виде библиотеки, реализован основной вредоносный функционал. С использованием данного модуля троян встраивает граббер в популярные браузеры Mozilla Firefox, Google Chrome, Opera, а также действующие только под Linux браузеры Chromium и Ice Weasel. Граббер позволяет перехватывать HTTP и HTTPS-сессии и отправлять злоумышленникам данные из заполняемых пользователям экранных форм. Также данная библиотека реализует функции бэкдора, при этом трафик при обмене данными с управляющим сервером шифруется.

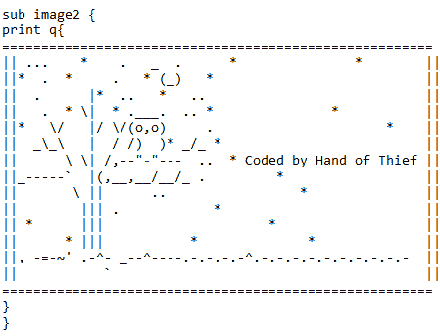

Троян способен выполнить несколько команд. В частности, по команде socks он запускает на инфицированной машине прокси-сервер, по команде bind запускает скрипт для прослушивания порта, по команде bc подключается к удаленному серверу, по команде update загружает и устанавливает обновленную версию трояна, а по команде rm — самоудаляется. При попытке обращения к запущенным скриптам bind или bc троян выводит в командной консоли следующее сообщение:

Еще один модуль позволяет трояну реализовывать ограниченный функционал без выполнения инжектов.

Сигнатура данного трояна уже добавлена в вирусные базы, он успешно определяется и удаляется из инфицированной системы антивирусным ПО Dr.Web.

Поделиться

Поделиться